Как настроить reverse proxy на VPS для обхода географических блокировок сайтов? Какие альтернативы VPN существуют для доступа к ограниченным сервисам, таким как OpenAI? Будет ли работать reverse proxy для сайтов, защищенных Cloudflare? Какие риски блокировки аккаунта существуют при использовании такого подхода? Как работает сессия клиента при использовании reverse proxy? Какие подводные камни существуют при настройке reverse proxy на VPS с доменом в зоне com? С чего начать настройку reverse proxy для обхода геоблокировок?

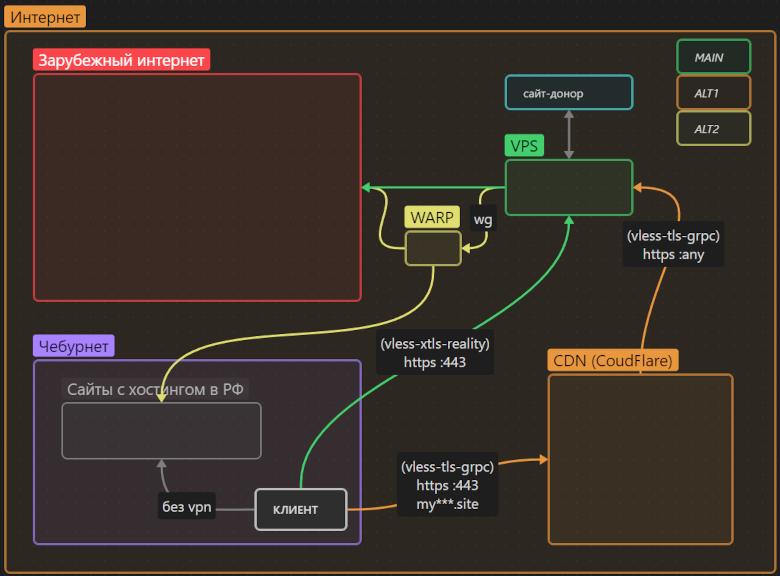

Настройте reverse proxy на VPS в Европе с Debian 12 и панелью 3X-UI для управления Xray с протоколом vless reality, который маскирует трафик под HTTPS для эффективного обхода географических блокировок сайтов. Альтернативы VPN включают VLESS-Reality, Shadowsocks, WireGuard и другие протоколы, устойчивые к DPI и обеспечивающие анонимный доступ к ограниченным сервисам типа OpenAI.

Содержание

- Что такое reverse proxy и как он помогает в обходе блокировок

- Настройка reverse proxy на VPS: пошаговый гайд с vless reality

- Альтернативы VPN для доступа к OpenAI и другим сервисам

- Работает ли reverse proxy с сайтами на Cloudflare

- Риски блокировки аккаунта при использовании обратного прокси

- Как работает сессия клиента через reverse proxy

- Подводные камни настройки reverse proxy на VPS с доменом .com

- С чего начать настройку reverse proxy для обхода геоблокировок

- Лучшие практики и конфиги для nginx reverse proxy и 3X-UI

Что такое reverse proxy и как он помогает в обходе блокировок

Reverse proxy (обратный прокси) — это сервер, который принимает запросы клиентов и перенаправляет их на внутренние серверы, скрывая при этом реальные IP-адреса и географическое положение. В контексте обхода географических блокировок, reverse proxy работает как посредник между вашим устройством и целевым сайтом (например, OpenAI), маскируя ваш реальный IP-адрес IP-адресом VPS-сервера, находящегося в другой стране или регионе. Это позволяет обойти региональные ограничения, которые основаны на проверке геолокации IP-адреса пользователя.

Как работает механизм обхода блокировок? Когда вы обращаетесь к сайту через reverse proxy, ваш трафик сначала шифруется и отправляется на VPS-сервер, где происходит обработка запроса. Затем, с IP-адреса VPS, запрос пересылается на целевой сайт. Ответ от сайта возвращается обратно на VPS, шифруется и отправляется вам. Таким образом, для целевого сайта вы выглядите как пользователь из страны, где находится ваш VPS-сервер, что позволяет обойти географические ограничения.

Основные преимущества reverse proxy для обхода блокировок включают:

- Эффективное скрытие реального IP-адреса и геолокации

- Возможность использовать шифрование для защиты трафика от DPI (Deep Packet Inspection)

- Маскировка трафика под обычный HTTPS-трафик, что затрудняет обнаружение прокси

- Возможность настройки различных протоколов для обхода блокировок, включая VLESS-Reality

- Более высокая скорость по сравнению с некоторыми VPN-сервисами

Настройка reverse proxy на VPS: пошаговый гайд с vless reality

Настройка reverse proxy на VPS для обхода географических блокировок требует технических навыков, но при соблюдении пошагового руководства процесс становится вполне выполнимым. Рассмотрим детальную инструкцию по установке и конфигурации reverse proxy с использованием vless reality протокола — одного из самых эффективных методов для обхода блокировок.

Шаг 1: Подготовка VPS и выбор операционной системы

Первым шагом является аренда VPS-сервера в европейском дата-центре (например, в Германии, Нидерландах или Франции). Оптимальный выбор — VPS с операционной системой Debian 12, которая обеспечивает стабильность и совместимость с большинством инструментов для настройки reverse proxy. Минимальные требования:

- 1 ядра процессора

- 1 ГБ оперативной памяти

- 10 ГБ дискового пространства

- Статический IPv4-адрес

После аренды VPS подключитесь к серверу по SSH:

ssh root@IP_вашего_VPS

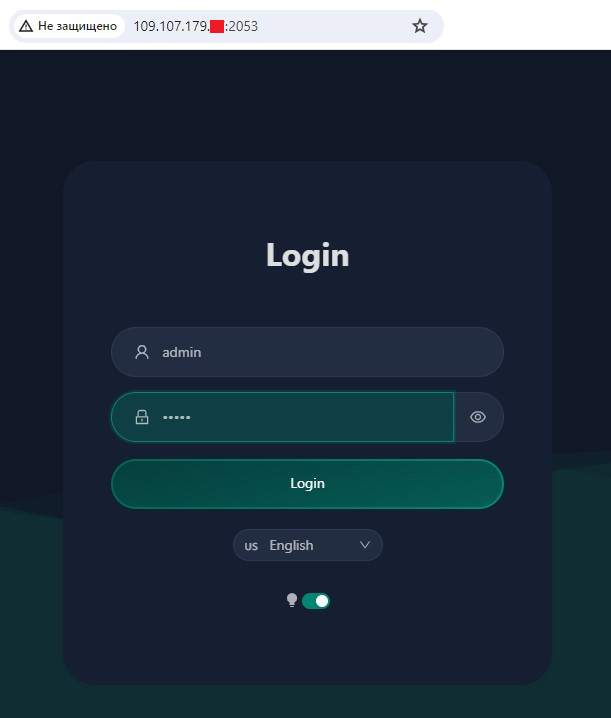

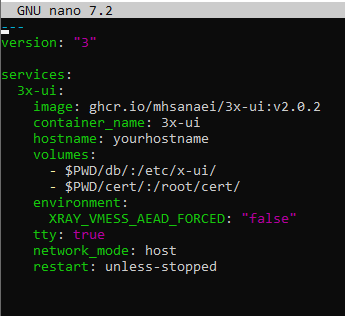

Шаг 2: Установка панели управления 3X-UI

Для удобного управления reverse proxy установим панель 3X-UI, которая предоставляет простой интерфейс для настройки Xray с различными протоколами, включая vless reality. Выполните следующие команды:

bash <(curl -Ls https://raw.githubusercontent.com/mhsanaei/3x-ui/master/install.sh)

После установки откройте веб-интерфейс панели по адресу:

https://IP_вашего_VPS:2053

Шаг 3: Настройка Xray с протоколом VLESS-Reality

В панели 3X-UI создайте новый inbound для VLESS-Reality:

- Перейдите в раздел “Inbounds”

- Нажмите “Добавить inbound”

- Выберите протокол “VLESS”

- Настройте параметры:

- Порт: выберите свободный порт (например, 443)

- Транспорт: “ws” или “tcp”

- Настройте TLS и Reality

Пример конфигурации для vless reality:

{

"inbounds": [

{

"port": 443,

"protocol": "vless",

"settings": {

"clients": [

{

"id": "ваш-uuid",

"flow": "xtls-rprx-vision"

}

],

"decryption": "none",

"fallbacks": [

{

"dest": 80

}

]

},

"streamSettings": {

"network": "tcp",

"security": "reality",

"realitySettings": {

"show": false,

"dest": "google.com:443",

"xver": 0,

"serverNames": [

"google.com"

],

"privateKey": "ваш-приватный-ключ",

"minClient": "",

"maxClient": "",

"maxTimediff": 0,

"maxServer": 0

}

}

}

]

}

Шаг 4: Настройка DNS и домена

Для полноценного reverse proxy потребуется доменное имя. Зарегистрируйте домен (например, в зоне .com) и настройте A-запись指向 на IP вашего VPS. Также рекомендуется настроить DNS-запись TXT для верификации и, при необходимости, CNAME-записи для субдоменов.

Шаг 5: Настройка SSL-сертификата

Для безопасной работы reverse proxy необходимо настроить SSL-сертификат. Используйте Let’s Encrypt для бесплатного сертификата:

apt install certbot certbot certonly --standalone -d ваш-домен.com

Настройте панель 3X-UI для использования полученных сертификатов.

Шаг 6: Тестирование и оптимизация

После завершения настройки протестируйте работу reverse proxy:

- Проверьте доступность домена через браузер

- Убедитесь, что трафик шифруется (индикатор замка в браузере)

- Протестируйте доступ к ограниченным сайтам (например, OpenAI)

- Используйте инструменты типа speedtest.net для проверки скорости

Оптимизируйте настройки для повышения производительности и надежности работы reverse proxy.

Альтернативы VPN для доступа к OpenAI и другим сервисам

Помимо reverse proxy, существует несколько эффективных альтернатив VPN для доступа к ограниченным сервисам, таким как OpenAI. Каждая из этих технологий имеет свои особенности и подходит для разных сценариев использования.

VLESS-Reality

VLESS-Reality — это современный протокол, который маскирует трафик под обычный HTTPS-трафик, делая его практически неотличимым от обычного веб-трафика. Это делает его очень устойчивым к методам обнаружения и блокировки. Основные преимущества:

- Отличная маскировка под обычный HTTPS-трафик

- Высокая скорость работы благодаря оптимизации протокола

- Поддержка различных транспортных протоколов (TCP, WebSocket, gRPC)

- Эффективно обходит DPI и географические блокировки

Shadowsocks

Shadowsocks — это легковесный протокол прокси, разработанный специально для обхода цензуры. Он работает на уровне транспортного протокола TCP и использует шифрование для защиты трафика. Преимущества:

- Низкое потребление ресурсов

- Высокая скорость передачи данных

- Поддержка различных шифров (AES, ChaCha20)

- Легкость настройки и развертывания

WireGuard

WireGuard — это современный, высокопроизводительный VPN-протокол, который использует криптографию на основе эллиптических кривых. Хотя WireGuard изначально не создавался специально для обхода блокировок, его эффективность в этом контексте объясняется:

- Способностью маскировать трафик под обычный сетевой трафик

- Эффективной защитой от анализа трафика

- Возможностью работы через различные транспортные протоколы

- Простой настройкой и минимальными задержками

Trojan

Trojan — это протокол, который имитирует обычный HTTPS-трафик, что делает его очень трудным для обнаружения. Он использует стандартные сертификаты TLS и выглядит как обычное HTTPS-соединение. Особенности:

- Полная имитация HTTPS-трафика

- Совместимость с обычными веб-серверами

- Возможность использования существующих SSL-сертификатов

- Высокая устойчивость к блокировкам

Hysteria2

Hysteria2 — это современный протокол, разработанный для преодоления ограничительных сетей. Он использует квантово-устойчивое шифрование и способен динамически адаптироваться к условиям сети. Преимущества:

- Высокая скорость и низкая задержка

- Умная адаптация к условиям сети

- Поддержка QUIC для улучшения производительности

- Эффективное обход ограничений на уровне транспортного протокола

AmneziaWG

AmneziaWG — это форк WireGuard с дополнительными функциями для обхода блокировок. Он сохраняет все преимущества WireGuard, добавляя специальные механизмы для маскировки трафика:

- Специальные режимы маскировки (obfs4, shadowsocks)

- Поддержку различных транспортных протоколов

- Улучшенную защиту от анализа трафика

- Простую интеграцию с существующими инфраструктурами

Выбор конкретной альтернативы VPN зависит от ваших требований к скорости, удобству настройки и устойчивости к блокировкам. VLESS-Reality часто считается наиболее универсальным решением для большинства сценариев обхода географических блокировок.

Работает ли reverse proxy с сайтами на Cloudflare

Cloudflare является одним из самых популярных CDN-сервисов, используемых тысячами сайтов по всему миру. При использовании reverse proxy для доступа к сайтам, защищенным Cloudflare, возникают специфические особенности и ограничения.

Основные принципы работы с Cloudflare

Cloudflare использует сложную систему безопасности, включая:

- Систему WAF (Web Application Firewall)

- Защиту от DDoS-атак

- Автоматическую блок подозрительных IP-адресов

- Проверку рефереров и заголовков запросов

При настройке reverse proxy для работы с сайтами на Cloudflare важно понимать, что Cloudflare может распознать использование прокси и применить дополнительные меры проверки.

Совместимость reverse proxy с Cloudflare

Reverse proxy технически совместим с сайтами, использующими Cloudflare, но существуют определенные ограничения:

-

Режим работы Cloudflare: Для эффективной работы reverse proxy с Cloudflare рекомендуется использовать режим “Full (Strict)” или “Full”. В режиме “Flexible” или “Off” могут возникать проблемы с проверкой SSL.

-

SSL/TLS настройки: Cloudflare требует соответствия сертификатов между вашим VPS и Cloudflare. Используйте Let’s Encrypt для генерации сертификатов на VPS и настройте соответствующие DNS-записи.

-

Заголовки запросов: Cloudflare анализирует заголовки запросов, и некоторые из них могут указывать на использование прокси. Настройте reverse proxy так, чтобы он корректно обрабатывал эти заголовки.

-

Скорость запросов: Слишком высокая скорость запросов с одного IP-адреса может привести к блокировке со стороны Cloudflare. Оптимизируйте настройки reverse proxy для имитации естественного поведения пользователя.

Особенности доступа к OpenAI через Cloudflare

OpenAI использует Cloudflare в качестве CDN, что создает дополнительные сложности при настройке reverse proxy:

-

Капчи и проверка: Cloudflare может требовать прохождения проверки (капчи) при подозрительной активности с вашего IP-адреса.

-

Ограничения частоты запросов: OpenAI применяет ограничения на количество запросов в минуту. При использовании reverse proxy убедитесь, что эти ограничения не превышаются.

-

Проверка геолокации: Некоторые сервисы OpenAI могут проверять геолокацию не только по IP-адресу, но и по другим параметрам (заголовки, настройки браузера).

Для минимизации проблем с Cloudflare при использовании reverse proxy рекомендуется:

- Использовать разные IP-адреса для разных аккаунтов

- Оптимизировать скорость запросов

- Корректно обрабатывать cookies и сессии

- Использовать режим “Full (Strict)” SSL в настройках Cloudflare

Риски блокировки аккаунта при использовании обратного прокси

При использовании reverse proxy для доступа к ограниченным сервисам, таким как OpenAI, существуют определенные риски блокировки аккаунта. Важно понимать эти риски и принимать меры для их минимизации.

Основные риски блокировки аккаунта

- Обнаружение использования прокси: Сервисы, такие как OpenAI, активно борются с использованием прокси-серверов и VPN. Они могут обнаружить использование reverse proxy через:

- Анализ сетевых паттернов

- Проверку заголовков запросов

- Сравнение IP-адресов

- Анализ поведения пользователя

-

Блокировка IP-адреса VPS: При интенсивном использовании или нарушении правил сервиса IP-адрес вашего VPS может быть заблокирован. Это приведет к недоступности reverse proxy для всех пользователей, использующих этот IP.

-

Блокировка аккаунта пользователя: Самым серьезным риском является блокировка вашего аккаунта в сервисе (например, в OpenAI) при обнаружении использования прокси. Это может привести к потере доступа к данным и истории использования сервиса.

-

Нарушение условий использования: Большинство сервисов запрещают использование прокси и VPN в своих условиях обслуживания. Нарушение этих правил может привести к блокировке аккаунта без предупреждения.

Меры по минимизации рисков

Для снижения рисков блокировки аккаунта при использовании reverse proxy рекомендуется:

-

Использование выделенного IP-адреса: Арендуйте выделенный IP-адрес для вашего VPS, чтобы избежать блокировки из-за действий других пользователей.

-

Оптимизация паттернов трафика: Настройте reverse proxy для имитации естественного поведения пользователя:

- Используйте случайные интервалы между запросами

- Изменяйте user-agent и другие заголовки

- Корректно обрабатывайте cookies

-

Регулярная смена IP-адресов: Если возможно, используйте несколько IP-адресов и периодически переключайтесь между ними.

-

Использование Cloudflare: Настройте Cloudflare как дополнительный слой защиты для маскировки IP-адреса вашего VPS. Cloudflare также может помочь в обходе некоторых методов обнаружения прокси.

-

Ограничение интенсивности использования: Избегайте слишком интенсивного использования сервиса через reverse proxy, чтобы не вызывать подозрений.

-

Использование различных протоколов: Регулярно меняйте протоколы reverse proxy (VLESS, Shadowsocks, Trojan и т.д.), чтобы затруднить обнаружение.

-

Мониторинг блокировок: Используйте инструменты для мониторинга доступности вашего reverse proxy и 及时 реагируйте на блокировки.

Риски, связанные с Cloudflare

При использовании Cloudflare в связке с reverse proxy существуют дополнительные риски:

-

Капчи и проверка: Cloudflare может требовать прохождения проверки (капчи) при подозрительной активности с вашего IP-адреса.

-

Блокировка со стороны Cloudflare: При нарушении правил использования Cloudflare ваш IP-адрес может быть заблокирован на уровне CDN.

-

Ограничения бесплатного тарифа: Бесплатный тариф Cloudflare имеет ограничения, которые могут повлиять на работу reverse proxy.

Для минимизации этих рисков рекомендуется:

- Использовать режим “Full (Strict)” SSL

- Корректно настраивать DNS-записи

- Избегать подозрительной активности

- При необходимости использовать платный тариф Cloudflare

Как работает сессия клиента через reverse proxy

Понимание механизма работы сессии клиента через reverse proxy критически важно для обеспечения стабильного доступа к ограниченным сервисам. Давайте рассмотрим, как происходит передача сессии между клиентом и целевым сервисом через reverse proxy.

Основы механизма сессии

Сессия клиента в контексте reverse proxy — это процесс установления и поддержания соединения между клиентом и целевым сервисом (например, OpenAI) через посредника — reverse proxy. Этот процесс включает несколько этапов:

- Установление начального соединения: Клиент подключается к reverse proxy по защищенному каналу (например, через VLESS-Reality).

- Аутентификация клиента: Reverse proxy проверяет аутентификационные данные клиента (UUID, токен и т.д.).

- Установление сессии: После успешной аутентификации reverse proxy устанавливает сессию с целевым сервисом.

- Перенаправление трафика: Все запросы клиента перенаправляются на целевой сервис через reverse proxy.

- Обработка ответов: Ответы от целевого сервиса возвращаются клиенту через reverse proxy.

Особенности работы сессии при использовании различных протоколов

Механизм работы сессии может различаться в зависимости от используемого протокола reverse proxy:

VLESS-Reality

При использовании VLESS-Reality сессия устанавливается через TLS-handshake с имитацией подключения к реальному сайту (например, google.com). Reverse proxy использует совпадающий SNI (Server Name Indication) и ALPN (Application-Layer Protocol Negotiation) для маскировки под обычный HTTPS-трафик. Сессия поддерживается до тех пор, пока клиент активно отправляет запросы или пока не истечет время ожидания.

Shadowsocks

В Shadowsocks сессия устанавливается через TCP-соединение с шифрованием трафика. Протокол использует метод handshake для согласования параметров шифрования. После успешного установления соединения, все данные передаются через зашифрованный канал. Сессия автоматически закрывается при разрыве соединения или истечении времени бездействия.

Trojan

Trojan имитирует HTTPS-соединение, поэтому механизм сессии похож на работу VLESS-Reality. Однако Trojan использует более сложную систему аутентификации через проверку сертификатов и заголовков. Сессия поддерживается до тех пор, пока клиент активно использует соединение.

Хранение и обработка cookies

Одним из важных аспектов работы сессии является обработка cookies, которые используются многими сервисами (включая OpenAI) для отслеживания состояния пользователя:

- Передача cookies: Reverse proxy должен корректно передавать cookies между клиентом и целевым сервисом.

- Обновление cookies: При получении новых cookies от целевого сервиса, reverse proxy должен сохранять их и передавать последующие запросы.

- Обработка сессионных cookies: Некоторые cookies помечены как сессионные и удаляются при закрытии соединения. Reverse proxy должен корректно обрабатывать такие cookies.

Для эффективной работы с cookies reverse proxy должен:

- Сохранять состояние сессии между запросами

- Корректно обрабатывать изменения cookies

- Поддерживать несколько сессий для одного клиента

- Обеспечивать безопасность хранения cookies

Управление сессиями

Для эффективного управления сессиями reverse proxy должен обеспечивать:

- Таймауты сессий: Установка разумных таймаутов для неактивных сессий для освобождения ресурсов.

- Переподключение: Автоматическое переподключение при разрыве соединения.

- Балансировка нагрузки: Распределение сессий между несколькими серверами для повышения надежности.

- Мониторинг сессий: Отслеживание активных сессий и их состояния.

Проблемы, связанные с сессиями

При использовании reverse proxy для доступа к ограниченным сервисам могут возникать проблемы, связанные с работой сессий:

- Прерывание сессий: Слишком частые прерывания сессий могут привести к блокировке аккаунта.

- Несоответствие cookies: Некорректная обработка cookies может привести к ошибкам аутентификации.

- Ограничения на количество сессий: Некоторые сервисы ограничивают количество одновременных сессий с одного IP-адреса.

- Истечение времени сессии: Длительное время бездействия может привести к истечению сессии.

Для решения этих проблем рекомендуется:

- Оптимизировать таймауты сессий

- Корректно обрабатывать все типы cookies

- Избегать слишком частых переподключений

- Мониторить состояние активных сессий

Подводные камни настройки reverse proxy на VPS с доменом в зоне .com

Использование домена в зоне .com для настройки reverse proxy на VPS может показаться привлекательным из-за его популярности и узнаваемости, однако существует несколько важных подводных камней, о которых стоит знать перед началом настройки.

Проблемы с DNS-настройкой

-

A-запись: Настройка A-записи для домена .com требует указания точного IP-адреса вашего VPS. Однако при смене IP-адреса VPS (что может произойти по разным причинам) необходимо обновлять DNS-запись, что может привести к временному недоступности сервиса.

-

TTL (Time To Live): Большинство регистраторов доменов устанавливают стандартное TTL для доменов .com на уровне 24 часов. Это означает, что изменения в DNS-записях могут распространяться по сети до 24 часов, что может вызывать задержки при обновлении конфигурации.

-

Проверка собственности: Некоторые сервисы (включая Cloudflare) требуют дополнительной проверки собственности домена, что может усложнить процесс настройки reverse proxy.

SSL/TLS сертификаты

-

Let’s Encrypt ограничения: Let’s Encrypt, который обычно используется для бесплатных SSL-сертификатов, имеет ограничения на количество запросов сертификатов в день для одного домена. При частой смене конфигурации reverse proxy эти ограничения могут быть достигнуты.

-

Wildcard сертификаты: Для настройки нескольких субдоменов под основным доменом .com может потребоваться wildcard-сертификат. Однако получение такого сертификата от Let’s Encrypt требует дополнительных шагов верификации.

-

Совместимость с Cloudflare: При использовании Cloudflare с доменом .com могут возникать проблемы с совместимостью SSL-сертификатов между вашим VPS и Cloudflare, особенно при использовании режима “Full (Strict)”.

Проблемы с IP-адресом VPS

-

Репутация IP-адреса: Некоторые IP-адреса, используемые для VPS, могут иметь плохую репутацию из- предыдущих действий других пользователей. Это может привести к дополнительным проверкам при доступе к сервисам через домен .com.

-

Блокировки IP-адресов: При интенсивном использовании или нарушении правил сервиса IP-адрес вашего VPS может быть заблокирован, что приведет к недоступности домена .com.

-

Смена IP-адреса: При смене IP-адреса VPS необходимо обновлять DNS-запись, что может вызвать временные проблемы с доступностью сервиса.

Ограничения со стороны регистраторов доменов

-

Политики использования: Некоторые регистраторы доменов .com имеют строгие политики использования, которые могут ограничивать использование доменов для настройки прокси-сервисов.

-

Блокировка домена: При обнаружении подозрительной активности регистратор может заблокировать домен без предупреждения.

-

Дополнительная верификация: При регистрации новых доменов .com или изменении настроек может потребоваться дополнительная верификация личности.

Рекомендации по минимизации рисков

Для минимизации подводных камней при использовании домена .com для настройки reverse proxy рекомендуется:

-

Выбира надежного регистратора: Используйте известных и надежных регистраторов доменов, которые предоставляют гибкие настройки DNS и хорошую поддержку.

-

Оптимизировать TTL: Настройте минимально возможный TTL для DNS-записей, чтобы ускорить распространение изменений.

-

Использовать Cloudflare: Cloudflare может помочь в маскировке IP-адреса вашего VPS и защите от некоторых проблем, связанных с доменом .com.

-

Регулярно обновлять SSL-сертификаты: Настройте автоматическое обновление SSL-сертификатов для избежания проблем с доступностью сервиса.

-

Мониторить репутацию IP-адреса: Используйте инструменты для мониторинга репутации IP-адреса вашего VPS и 及时 реагируйте на проблемы.

-

Подготовить резервные IP-адреса: Имейте в запасе несколько IP-адресов для быстрой смены в случае блокировки основного.

-

Изучить политику использования: Перед регистрацией домена .com внимательно изучите политику использования регистратора и убедитесь, что она не запрещает настройку прокси-сервисов.

С чего начать настройку reverse proxy для обхода геоблокировок

Начало настройки reverse proxy для обхода географических блокировок может показаться сложной задачей, особенно для новичков. Однако, следуя пошаговой инструкции и учитывая ключевые аспекты, можно успешно развернуть эффективную систему для доступа к ограниченным сервисам.

Этап 1: Подготовка и выбор инфраструктуры

Прежде чем приступать к настройке reverse proxy, необходимо подготовить необходимую инфраструктуру:

- Выбор провайдера VPS: Оптимальный выбор — VPS в европейском дата-центре (Германия, Нидерланды, Франция). Рекомендуемые провайдеры:

- DigitalOcean

- Vultr

- Hetzner

- OVHcloud

Важно выбирать VPS с выделенным IP-адресом и хорошей репутацией сети.

-

Выбор операционной системы: Рекомендуется использовать Debian 12 или Ubuntu 22.04 LTS для максимальной стабильности и совместимости с инструментами настройки reverse proxy.

-

Регистрация домена: Зарегистрируйте доменное имя (оптимально в зоне .com, .net или .org). Домен будет использоваться для маскировки вашего reverse proxy под обычный веб-сайт.

-

Настройка DNS: После регистрации домена настройте A-запись, указывающую на IP-адрес вашего VPS. Также рекомендуется настроить PTR-запись для улучшения репутации IP-адреса.

Этап 2: Подключение к VPS и базовая настройка

- Подключение по SSH: Используйте SSH-клиент для подключения к вашему VPS:

ssh root@IP_вашего_VPS

- Обновление системы: Выполните обновление пакетов системы:

apt update && apt upgrade -y

- Настройка брандмауэра: Настройте базовый брандмауэр для защиты сервера:

apt install ufw -y

ufw allow ssh

ufw allow http

ufw allow https

ufw enable

- Создание пользователя: Создайте отдельного пользователя для работы с reverse proxy:

adduser proxyuser

usermod -aG sudo proxyuser

Этап 3: Установка и настройка панели управления

Для удобного управления reverse proxy рекомендуется использовать панель управления, такую как 3X-UI:

- Установка 3X-UI:

bash <(curl -Ls https://raw.githubusercontent.com/mhsanaei/3x-ui/master/install.sh)

- Доступ к панели: Откройте веб-интерфейс панели по адресу:

https://IP_вашего_VPS:2053

- Настройка входа: Измените стандартный логин и пароль для доступа к панели управления.

Этап 4: Настройка протокола VLESS-Reality

- Создание inbound: В панели 3X-UI создайте новый inbound с протоколом VLESS.

- Настройка параметров:

- Порт: 443 (стандартный порт HTTPS)

- Транспорт: tcp

- Настройте TLS и Reality

- Укажите доменное имя в настройках Reality

-

Генерация ключей: Сгенерируйте приватный ключ для Reality и настройте соответствующие параметры.

-

Тестирование подключения: Протестируйте подключение к вашему reverse proxy с использованием настроенных параметров.

Этап 5: Настройка SSL-сертификата

- Установка Certbot:

apt install certbot -y

- Получение сертификата:

certbot certonly --standalone -d ваш-домен.com

- Настройка автоматического обновления:

crontab -e

Добавьте строку:

0 12 * * * /usr/bin/certbot renew --quiet

Этап 6: Интеграция с Cloudflare (опционально)

Для дополнительной защиты и маскировки рекомендуется настроить Cloudflare:

- Настройка DNS в Cloudflare: Добавьте домен и настройте A-запись指向 на IP вашего VPS.

- Настройка SSL: Используйте режим “Full (Strict)” для максимальной безопасности.

- Настройка WAF: Настройте базовые правила WAF для защиты от атак.

Этап 7: Тестирование и оптимизация

- Проверка скорости: Используйте инструменты вроде speedtest.net для проверки скорости через reverse proxy.

- Тестирование доступности: Убедитесь, что доступ к ограниченным сервисам (например, OpenAI) работает корректно.

- Оптимизация настроек: Настройте параметры таймаутов, буферов и других параметров для оптимальной работы.

- Настройка мониторинга: Настройте мониторинг доступности и работы reverse proxy.

Этап 8: Начало использования

- Настройка клиента: Настройте клиентское приложение для подключения к вашему reverse proxy.

- Тестирование доступа: Протестируйте доступ к нужным сервисам.

- Оптимизация использования: Настройте параметры использования для минимизации рисков блокировки.

Этот пошаговый гайд поможет вам начать настройку reverse proxy для обхода географических блокировок. Важно помнить, что правильная настройка и регулярное обслуживание reverse proxy критически важны для его стабильной работы и безопасности.

Лучшие практики и конфиги для nginx reverse proxy и 3X-UI

Для эффективной настройки reverse proxy важно не только следовать базовым инструкциям, но и применять лучшие практики, обеспечивающие безопасность, стабильность и производительность. В этом разделе рассмотрим рекомендации и конфигурационные примеры для nginx reverse proxy и панели 3X-UI.

Лучшие практики для nginx reverse proxy

Nginx является одним из самых популярных веб-серверов, который также эффективно используется в качестве reverse proxy. При настройке nginx reverse proxy для обхода геоблокировок рекомендуется следующие практики:

-

Использование HTTPS: Всегда настраивайте HTTPS для вашего reverse proxy с использованием Let’s Encrypt или других сертификатов.

-

Оптимизация производительности: Настройте буферы и таймауты для оптимальной производительности:

proxy_buffer_size 128k;

proxy_buffers 4 256k;

proxy_busy_buffers_size 256k;

- Защита от DDoS: Настройте ограничения на количество запросов с одного IP-адреса:

limit_req_zone $binary_remote_addr zone=login:10m rate=10r/m;

limit_req zone=login burst=20 nodelay;

- Заголовки безопасности: Добавьте заголовки безопасности для защиты от различных атак:

add_header X-Frame-Options "SAMEORIGIN" always;

add_header X-Content-Type-Options "nosniff" always;

add_header X-XSS-Protection "1; mode=block" always;

- Кэширование: Настройте кэширование для уменьшения нагрузки на целевые серверы:

proxy_cache_path /var/cache/nginx levels=1:2 keys_zone=cache:10m inactive=60m;

proxy_cache_key "$scheme$request_method$host$request_uri";

proxy_cache_valid 200 301 302 10m;

Пример конфигурации nginx reverse proxy

Вот пример базовой конфигурации nginx reverse proxy для обхода геоблокировок:

server {

listen 80;

server_name ваш-домен.com;

return 301 https://$host$request_uri;

}

server {

listen 443 ssl http2;

server_name ваш-домен.com;

# SSL настройки

ssl_certificate /etc/letsencrypt/live/ваш-домен.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/ваш-домен.com/privkey.pem;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers 'ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:DHE-RSA-AES128-GCM-SHA256:DHE-RSA-AES256-GCM-SHA384';

ssl_prefer_server_ciphers on;

# Настройка reverse proxy

location / {

proxy_pass http://127.0.0.1:8080;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

# Таймауты

proxy_connect_timeout 60s;

proxy_send_timeout 60s;

proxy_read_timeout 60s;

# Буферы

proxy_buffering on;

proxy_buffer_size 4k;

proxy_buffers 8 4k;

# Заголовки

proxy_set_header Accept-Encoding "";

}

}

Лучшие практики для 3X-UI

При использовании панели 3X-UI для управления reverse proxy рекомендуется следующие практики:

- Регулярное обновление: Следите за обновлениями 3X-UI и своевременно обновляйте панель:

bash <(curl -Ls https://raw.githubusercontent.com/mhsanaei/3x-ui/master/install.sh)

- Резервное копирование: Регулярно делайте резервные копии конфигураций 3X-UI:

/etc/xray/backup

-

Безопасность: Измените стандартный порт доступа к панели и используйте сложный пароль.

-

Мониторинг: Настройте мониторинг использования ресурсов и трафика через панель 3X-UI.

-

Оптимизация: Регулярно очищайте логи и оптимизируйте настройки для улучшения производительности.

Пример конфигурации VLESS-Reality для 3X-UI

Вот пример конфигурации inbound для VLESS-Reality в панели 3X-UI:

{

"inbounds": [

{

"port": 443,

"protocol": "vless",

"settings": {

"clients": [

{

"id": "ваш-uuid",

"flow": "xtls-rprx-vision"

}

],

"decryption": "none",

"fallbacks": [

{

"dest": 80

}

]

},

"streamSettings": {

"network": "tcp",

"security": "reality",

"realitySettings": {

"show": false,

"dest": "google.com:443",

"xver": 0,

"serverNames": [

"google.com"

],

"privateKey": "ваш-приватный-ключ",

"minClient": "",

"maxClient": "",

"maxTimediff": 0,

"maxServer": 0

}

}

}

],

"outbounds": [

{

"protocol": "freedom",

"settings": {}

}

]

}

Интеграция nginx и 3X-UI

Для максимальной эффективности можно интегрировать nginx и 3X-UI:

- Настройка nginx как фронтенда: Используйте nginx для обработки HTTPS и базовой фильтрации трафика.

- Перенаправление на 3X-UI: Настройте nginx для перенаправления трафика на порт, используемый 3X-UI.

- Кэширование и оптимизация: Используйте возможности nginx для кэширования и оптимизации трафика.

Пример интеграции nginx и 3X-UI

server {

listen 443 ssl http2;

server_name ваш-домен.com;

# SSL настройки

ssl_certificate /etc/letsencrypt/live/ваш-домен.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/ваш-домен.com/privkey.pem;

ssl_protocols TLSv1.2 TLSv1.3;

# Перенаправление на 3X-UI

location / {

proxy_pass http://127.0.0.1:2053;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

# WebSocket поддержка

proxy_http_version 1.1;

proxy_set_header Upgrade $http_upgrade;

proxy_set_header Connection "upgrade";

}

}

Мониторинг и логирование

Для эффективного управления reverse proxy настройте мониторинг и логирование:

- Логирование nginx: Настройте детальное логирование для анализа трафика и выявления проблем:

access_log /var/log/nginx/access.log combined buffer=512k flush=1m;

error_log /var/log/nginx/error.log warn;

-

Мониторинг ресурсов: Используйте инструменты типа htop, netdata для мониторинга использования ресурсов сервера.

-

Уведомления: Настройте уведомления о критических событиях (например, достижении лимита трафика).

Следуя этим лучшим практикам, вы сможете настроить эффективный, безопасный и стабильный reverse proxy для обхода географических блокировок.

Источники

- Neo Davinchi — Инженер — Пошаговая инструкция по настройке reverse proxy на VPS с VLESS-Reality: https://habr.com/ru/articles/785186/

- Соловьянов Михаил — Разработчик — Создание reverse proxy для обхода блокировки OpenAI на FastAPI с Docker: https://habr.com/ru/articles/850620/

- Deleted user — Автор статьи — Настройка XRay/Sing-Box с VLESS+XTLS-Reality на VPS для обхода блокировок: https://habr.com/ru/articles/799751/

- CPARIP — Контент-менеджер — Обратный прокси на VPS для защиты от DDoS и обхода геоблокировок: https://cpa.rip/services/reverse-proxy/

Заключение

Настройка reverse proxy на VPS для обхода географических блокировок — это эффективное решение для доступа к ограниченным сервисам, таким как OpenAI. Использование протокола VLESS-Reality обеспечивает маскировку трафика под обычный HTTPS, делая его практически неотличимым от обычного веб-трафика и устойчивым к методам обнаружения.

Основные преимущества reverse proxy включают эффективное скрытие реального IP-адреса, возможность использования шифрования для защиты от DPI, а также возможность настройки различных протоколов для обхода блокировок. При этом важно учитывать риски блокировки аккаунта и IP-адреса VPS, а также подводные камни, связанные с использованием доменов в зоне .com.

Для начала настройки reverse proxy рекомендуется арендовать VPS в европейском дата-центре, установить панель управления 3X-UI и настроить протокол VLESS-Reality. Интеграция с Cloudflare может обеспечить дополнительную защиту и маскировку IP-адреса.

Следуя лучшим практикам и регулярно обновляя настройки reverse proxy, вы сможете обеспечить стабильный и безопасный доступ к ограниченным сервисам, обходя географические блокировки.

Для обхода геоблокировок настройте reverse proxy на VPS в Европе с Debian 12 и панелью 3X-UI для управления Xray с протоколом vless reality, маскирующим трафик под HTTPS. Альтернативы VPN — VLESS-Reality, Shadowsocks, WireGuard, устойчивые к DPI. Reverse proxy работает с Cloudflare через CDN без ECH, скрывая VPS-IP. Риски: блокировка IP/аккаунта РКН или сервисами, используйте Cloudflare Warp. Сессия клиента сохраняется через TLS-handshake Reality с совпадающим SNI/ALPN. Подводные камни с .com: настройка DNS A-записи, TLS 1.3, Full SSL. Начните с покупки VPS/домена, установки 3X-UI и VLESS-Reality.

Создайте reverse proxy для обхода блокировки OpenAI на FastAPI с Docker, маршрутизируя только нужный трафик без полного VPN. Альтернатива vpn — прокси-сервис с POST-запросами к api.openai.com, NGINX для проксирования. Не подходит NGINX из-за SSL-подмены, добавьте JWT/OAuth2 для безопасности. Риски минимальны, но сессии сохраняются через cookies. Подводные камни: Docker-compose на порту 8000, тесты. Начните с FastAPI-приложения и NGINX-конфига для обхода геоблокировок OpenAI без полноценного reverse proxy.

Настройте XRay/Sing-Box с VLESS+XTLS-Reality на VPS для обхода блокировок, маскируя под HTTPS без DPI. Альтернативы VPN: Shadowsocks-2022, AmneziaWG, Trojan, Hysteria2. Reverse proxy совместим с Cloudflare via WebSocket/HTTP/2, Flexible SSL, совпадающий TLS-fingerprint. Риски: IP/домен-блок, меняйте регулярно. Сессия: TLS-handshake, прокси как целевой сервер. Подводные камни: SSH на нестандартный порт, Cloudflare AAAA/DNS. Конфиг JSON для inbounds/outbounds с realitySettings. Начните с VPS, протокола vless tcp reality.

Обратный прокси на VPS скрывает IP, защищает от DDoS для обхода геоблокировок: A-запись домена на прокси-IP, указать OpenAI как цель. Альтернативы VPN: Cloudflare, PrivateFlare, WYSINWYG на Nginx с SSL. С Cloudflare — капча возможна. Риски блокировки аккаунта низкие при своем домене. Сессия: пересылка cookies/заголовков. Подводные камни: DNS/SSL, лимиты доменов, SSH root@IP -p3333. Начните с VPS, домена, Nginx для прокси для обхода блокировок.