Настройка Mikrotik для NextCloud: DMZ, проброс портов и NAT loopback

Пошаговое руководство по настройке Mikrotik RouterOS для доступа к NextCloud из интернета и локальной сети через pfSense. Настройка DMZ, проброс портов и NAT loopback.

Как правильно настроить DMZ, проброс портов и NAT loopback на Mikrotik для доступа к серверу NextCloud из интернета и из локальной сети через pfSense?

Настройка Mikrotik для NextCloud включает DMZ-зону для безопасности сервера, mikrotik проброс портов 80/443 для внешнего доступа и настройку NAT loopback для доступа из локальной сети через публичный IP. Интеграция с pfSense требует правильной конфигурации dstnat и srcnat правил, обеспечивающих безопасный доступ к облачному хранилищу из любой сети.

Содержание

- Введение в настройку Mikrotik для NextCloud

- Настройка DMZ на Mikrotik для безопасности сервера

- Проброс портов Mikrotik для доступа к NextCloud

- NAT loopback: доступ к NextCloud из локальной сети через публичный IP

- Интеграция с pfSense: совместная настройка

- Тестирование и устранение неполадок доступа к NextCloud

Введение в настройку Mikrotik для NextCloud

Настройка Mikrotik RouterOS для обеспечения доступа к серверу NextCloud представляет собой комплексную задачу, требующую понимания сетевых принципов и работы с различными функциями маршрутизатора. Настройка nextcloud включает в себя не только саму установку облачного хранилища, но и правильную конфигурацию сетевого оборудования, которое будет обеспечивать доступ к нему как из локальной сети, так и из интернета.

Mikrotik RouterOS предоставляет мощные инструменты для управления сетевым трафиком, включая брандмауэры, системы NAT и DMZ-зоны. Эти функции становятся особенно важными при работе с критически важными сервисами вроде NextCloud, где безопасность и доступность играют ключевую роль. В данной статье мы рассмотрим пошаговый процесс настройки Mikrotik для интеграции с NextCloud через pfSense, обеспечивая как безопасность, так и удобство доступа к вашему облачному хранилищу.

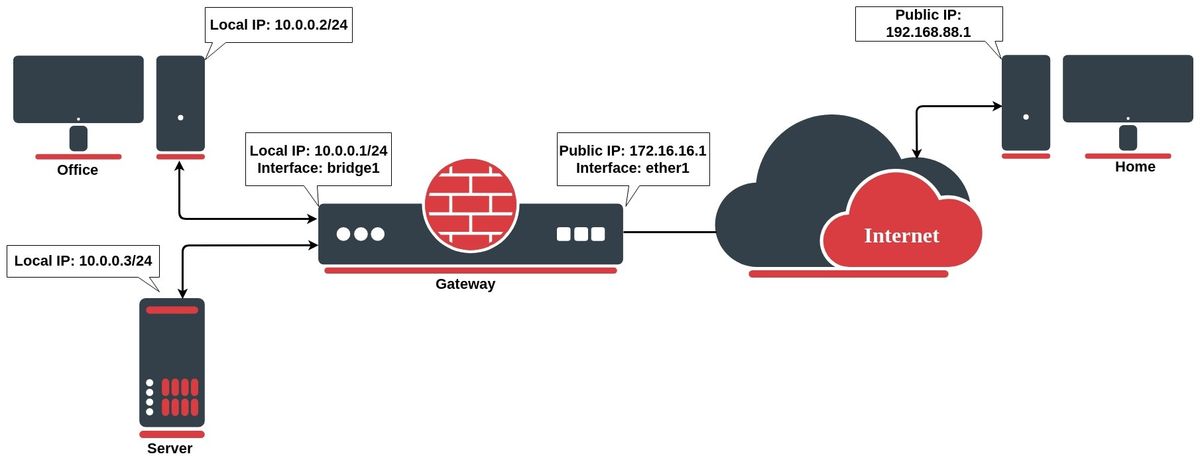

Для успешной настройки необходимо понимать архитектуру вашей сети. В нашем случае у нас есть Mikrotik как основной маршрутизатор, pfSense как межсетевой экран и сервер NextCloud в DMZ-зоне. Такая конфигурация позволяет изолировать сервер от локальной сети, при этом предоставляя к нему доступ из интернета и из локальной сети через публичный IP-адрес.

Почему именно Mikrotik? Потому что его гибкость и мощные функции NAT и брандмауэра делают его идеальным решением для таких задач. Система NAT (Network Address Translation) в Mikrotik позволяет преобразовывать IP-адреса, что необходимо для проброса портов и работы с различными сетевыми сценариями. Брандмауэр же обеспечивает безопасность, контролируя входящий и исходящий трафик.

Перед началом настройки убедитесь, что у вас есть:

- Доступ к Mikrotik RouterOS (WinBox или SSH)

- Знание IP-адресации вашей сети

- Публичный IP-адрес вашего провайдера

- IP-адрес сервера NextCloud в DMZ

- Базовые знания о работе с командной строкой Mikrotik

Настройка DMZ на Mikrotik для безопасности сервера

DMZ (Demilitarized Zone) - это изолированная сеть, которая создает буфер между вашей локальной сетью и интернетом. Настройка mikrotik dmz является критически важным шагом для обеспечения безопасности сервера NextCloud, так как она позволяет предоставлять доступ к сервисам из интернета, при этом защищая внутреннюю сеть от потенциальных угроз.

В Mikrotik DMZ реализуется через интерфейсы и зоны безопасности. Для начала нам нужно определить, какой интерфейс будет использоваться для DMZ. Обычно это отдельный сетевой интерфейс маршрутизатора, который подключается к серверам, доступным из интернета. Если у вас нет физического интерфейса для DMZ, вы можете создать виртуальный интерфейс или использовать VLAN.

Для начала конфигурации DMZ выполните следующие команды в Mikrotik:

# Создаем интерфейс для DMZ (если физического интерфейса нет)

/interface bridge

add name=DMZ

# Добавляем порты в DMZ (замените ether5 на ваш интерфейс)

/interface bridge port

add bridge=DMZ interface=ether5

# Назначаем IP-адрес для DMZ

/ip address

add address=10.0.0.1/24 interface=DMZ network=10.0.0.0

Важно, чтобы сервер NextCloud находился в этой DMZ-сети. Например, если вы используете IP-адрес 10.0.0.3 для сервера NextCloud, он должен быть подключен к интерфейсу DMZ.

Далее необходимо настроить правила брандмауэра для контроля трафика между зонами. Брандмауэр Mikrotik обеспечивает stateful и stateless проверку пакетов, а также обнаружение Layer-7 протоколов, что позволяет точно контролировать доступ к серверу NextCloud.

# Разрешаем доступ к NextCloud из интернета (HTTP/HTTPS)

/ip firewall filter

add chain=input in-interface=WAN protocol=tcp dst-port=80,443 action=accept comment="Allow HTTP/HTTPS to NextCloud"

# Разрешаем доступ к NextCloud из локальной сети

/ip firewall filter

add chain=input in-interface=LAN src-address=10.0.0.0/24 dst-port=80,443 protocol=tcp action=accept comment="Allow LAN access to NextCloud"

# Запрещаем прямой доступ из LAN в DMZ (кроме NextCloud)

/ip firewall filter

add chain=forward in-interface=LAN out-interface=DMZ src-address=!10.0.0.3 action=drop comment="Block direct LAN to DMZ except NextCloud"

Эти правила обеспечивают базовую безопасность сервера NextCloud, позволяя доступ только через определенные порты (80 и 443) из определенных источников. Важно отметить, что в реальной конфигурации вы также должны добавить правила для SSH-доступа к серверу для администрирования, но с ограничением IP-адресов для повышения безопасности.

Для более сложных сценариев можно использовать дополнительные функции брандмауэра Mikrotik, такие как:

- Connection tracking для контроля состояния соединений

- Layer-7 фильтрация для анализа содержимого пакетов

- Адресные списки для управления блокировками

- Time-based правила для ограничения доступа по времени

После настройки DMZ и брандмауэра убедитесь, что сервер NextCloud правильно настроен на использование IP-адреса из DMZ-сети и что служба веб-сервера (Apache или Nginx) слушает на всех интерфейсах, а не только на локальном.

Проброс портов Mikrotik для доступа к NextCloud

Проброс портов (port forwarding) - это ключевая функция mikrotik, которая позволяет перенаправлять входящий трафик с публичных портов на внутренние серверы. Для сервера NextCloud нам необходимо пробросить порты 80 (HTTP) и 443 (HTTPS) с вашего публичного IP-адреса на IP-адрес сервера NextCloud в DMZ.

Настройка проброса портов в Mikrotik выполняется с помощью правил в таблице NAT. Эти правила позволяют преобразовывать целевые адреса и порты (destination address and port) в адреса и порты внутренних серверов. Для NextCloud нам нужно настроить правила dstnat (destination NAT).

Вот пошаговая инструкция по настройке проброса портов:

# Добавляем правило для HTTP (порт 80)

/ip firewall nat

add chain=dstnat action=dst-nat dst-address=PUBLIC_IP dst-port=80 to-addresses=10.0.0.3 protocol=tcp comment="NextCloud HTTP"

# Добавляем правило для HTTPS (порт 443)

/ip firewall nat

add chain=dstnat action=dst-nat dst-address=PUBLIC_IP dst-port=443 to-addresses=10.0.0.3 protocol=tcp comment="NextCloud HTTPS"

# Если используете другие порты (например, для WebDAV)

/ip firewall nat

add chain=dstnat action=dst-nat dst-address=PUBLIC_IP dst-port=8080 to-addresses=10.0.0.3 protocol=tcp comment="NextCloud WebDAV"

Важно заменить PUBLIC_IP на ваш фактический публичный IP-адрес, а 10.0.0.3 - на IP-адрес вашего сервера NextCloud в DMZ.

После добавления правил необходимо перезапустить таблицу NAT, чтобы изменения вступили в силу:

# Отключаем все правила NAT, затем включаем их обратно

/ip firewall nat disable [find]

/ip firewall nat enable [find]

Для проверки работы проброса портов можно использовать утилиты типа telnet или nmap с внешнего компьютера:

# Проверка доступности порта 80

telnet PUBLIC_IP 80

# Проверка доступности порта 443

telnet PUBLIC_IP 443

Также можно использовать встроенные инструменты Mikrotik:

# Тестирование проброса порта

/tool fetch url=http://PUBLIC_IP:80

Если вы используете несколько публичных IP-адресов, можно настроить проброс портов для каждого из них индивидуально:

# Проброс портов для конкретного публичного IP

/ip firewall nat

add chain=dstnat action=dst-nat dst-address=PUBLIC_IP_1 dst-port=443 to-addresses=10.0.0.3 protocol=tcp comment="NextCloud HTTPS on IP1"

add chain=dstnat action=dst-nat dst-address=PUBLIC_IP_2 dst-port=443 to-addresses=10.0.0.3 protocol=tcp comment="NextCloud HTTPS on IP2"

Для дополнительной безопасности можно ограничить доступ к портам определенными IP-адресами:

# Разрешаем доступ только с определенных IP-адресов

/ip firewall filter

add chain=input in-interface=WAN src-address=TRUSTED_IP/32 dst-port=80,443 protocol=tcp action=accept comment="Allow trusted access to NextCloud"

add chain=input in-interface=WAN dst-port=80,443 protocol=tcp action=drop comment="Drop other access to NextCloud"

Также стоит обратить внимание на следующее:

- Если у вас динамический IP-адрес, настройте DDNS (Dynamic DNS) для постоянного доменного имени

- Для HTTPS убедитесь, что у вас есть корректный SSL-сертификат, установленный на сервере NextCloud

- На сервере NextCloud в настройках веб-сервера укажите правильные доменные имена

- При использовании нескольких доменов настройте виртуальные хосты

Проброс портов - это основа mikrotik доступ к nextcloud из интернета. Без правильной настройки этих правил сервер NextCloud останется недоступным из внешней сети, что полностью противоречит цели развертывания облачного хранилища.

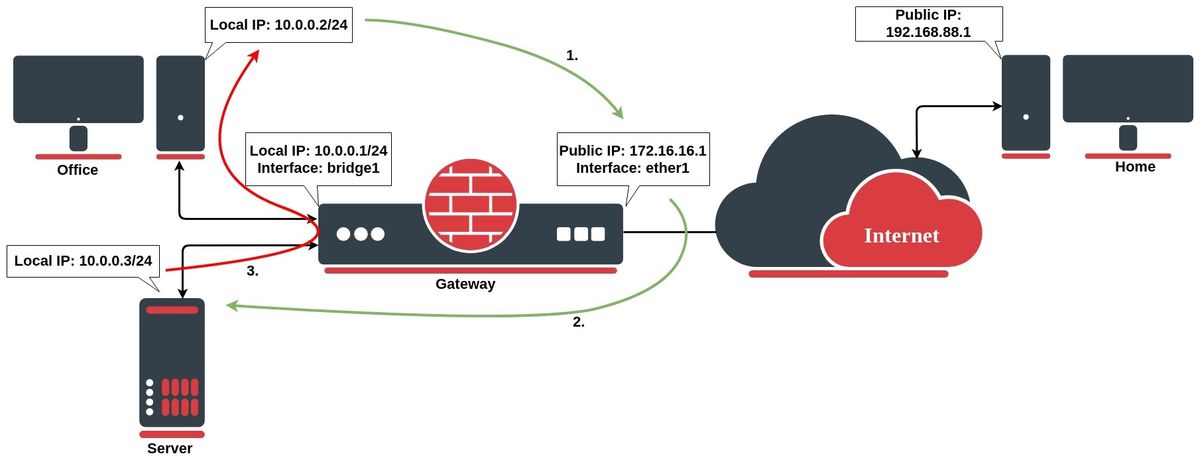

NAT loopback: доступ к NextCloud из локальной сети через публичный IP

NAT loopback (также известный как hairpin NAT) - это функция mikrotik, которая позволяет устройствам в локальной сети обращаться к серверам в той же сети через публичный IP-адрес. Без этой настройки при попытке доступа к NextCloud из локальной сети через публичный IP (например, с мобильного устройства), вы столкнетесь с проблемой недоступности сервиса.

Решение mikrotik проброс портов в локальную сеть через NAT loopback заключается в добавлении специального правила srcnat (source NAT), которое преобразует исходящие пакеты от локальных клиентов так, чтобы они могли достичь сервера NextCloud.

Вот как настроить hairpin NAT для доступа к NextCloud:

# Добавляем правило для hairpin NAT

/ip firewall nat

add action=masquerade chain=srcnat dst-address=10.0.0.3 out-interface=LAN protocol=tcp src-address=10.0.0.0/24 comment="Hairpin NAT for NextCloud"

Это правило маскирует исходящие пакеты от локальных клиентов (в диапазоне 10.0.0.0/24) при обращении к серверу NextCloud (IP 10.0.0.3) через LAN-интерфейс, позволяя трафику правильно маршрутизироваться.

Для более сложных конфигураций можно использовать следующий подход:

# Создаем адресный список для NextCloud

/ip firewall address-list

add address=10.0.0.3 list=nextcloud_servers

# Добавляем правило hairpin NAT с использованием адресного списка

/ip firewall nat

add action=masquerade chain=srcnat dst-address-list=nextcloud_servers out-interface=LAN protocol=tcp src-address=10.0.0.0/24 comment="Hairpin NAT for NextCloud"

Для проверки работы NAT loopback выполните следующие действия:

- С устройства в локальной сети попробуйте обратиться к NextCloud через публичный IP:

curl http://PUBLIC_IP

-

Если настройка выполнена правильно, вы должны увидеть главную страницу NextCloud.

-

Альтернативный тест - использовать утилиту traceroute, чтобы проследить путь пакета:

traceroute PUBLIC_IP

Важно отметить, что для работы NAT loopback необходимо правильное взаимодействие правил dstnat и srcnat. Правило dstnat перенаправляет трафик с публичного IP на внутренний сервер, а правило srcnat позволяет локальным клиентам “увидеть” этот трафик.

Если у вас несколько серверов в DMZ, можно настроить hairpin NAT для каждого из них:

# Для нескольких серверов в DMZ

/ip firewall address-list

add address=10.0.0.3 list=dmz_servers

add address=10.0.0.4 list=dmz_servers

# Общее правило hairpin NAT

/ip firewall nat

add action=masquerade chain=srcnat dst-address-list=dmz_servers out-interface=LAN protocol=tcp src-address=10.0.0.0/24 comment="Hairpin NAT for DMZ servers"

Также стоит учитывать, что в некоторых случаях может потребоваться дополнительная настройка DNS. Если вы используете внутренний DNS-сервер, убедитесь, что он корректно разрешает доменное имя NextCloud на публичный IP-адрес для локальных клиентов:

# Пример настройки DNS для NextCloud

/ip dns static

add name=nextcloud.yourdomain.com address=PUBLIC_IP

NAT loopback - это критически важная функция для mikrotik настройка nextcloud, которая обеспечивает удобство доступа к облачному хранилищу из локальной сети через публичный IP. Без этой настройки пользователи не смогут использовать мобильные устройства или внешние приложения для доступа к NextCloud, что значительно снижает полезность сервиса.

Интеграция с pfSense: совместная настройка

Интеграция Mikrotik с pfSense требует особого внимания к конфигурации обеих систем, так как они обе выполняют функции маршрутизации и безопасности. Для доступа к серверу NextCloud из интернета и из локальной сети через pfSense необходимо правильно настроить взаимодействие между этими устройствами.

Основная архитектура в нашем случае выглядит следующим образом:

- Mikrotik - внешний маршрутизатор, подключенный к интернету

- pfSense - межсетевой экран, выполняющий функцию фильтрации трафика

- NextCloud - сервер в DMZ-зоне

Настройка mikrotik проброс портов в этом сценарии включает в себя перенаправление трафика с публичного IP на pfSense, а затем на сервер NextCloud.

Сначала настроим Mikrotik для перенаправления трафика на pfSense:

# Правило для перенаправления трафика на pfSense

/ip firewall nat

add chain=dstnat action=dst-nat dst-address=PUBLIC_IP dst-port=80 to-addresses=PFSENSE_IP protocol=tcp comment="Forward HTTP to pfSense"

add chain=dstnat action=dst-nat dst-address=PUBLIC_IP dst-port=443 to-addresses=PFSENSE_IP protocol=tcp comment="Forward HTTPS to pfSense"

Затем в pfSense настроим перенаправление трафика на сервер NextCloud:

# В pfSense: создать портфорвардинг правил

System > Firewall > Virtual IPs > Port Forward

- Interface: WAN

- Protocol: TCP

- External port: 80

- Internal port: 80

- Internal IP address: NEXTCLOUD_IP

- Description: NextCloud HTTP

Аналогичное правило для HTTPS (порт 443)

Для обеспечения безопасности между Mikrotik и pfSense настроим правила фильтрации:

# На Mikrotik: разрешаем трафик только на pfSense

/ip firewall filter

add chain=forward in-interface=WAN out-interface=LAN dst-address=PFSENSE_IP protocol=tcp dst-port=80,443 action=accept comment="Allow traffic to pfSense"

# На pfSense: разрешаем трафик только на NextCloud

# В разделе Firewall > Rules > WAN

- Action: Pass

- Interface: WAN

- Protocol: TCP

- Source: Any

- Destination: NextCloud_IP

- Destination Port: 80,443

- Description: Allow NextCloud access

Дополнительная настройка mikrotik dmz в этом контексте может включать создание отдельной зоны для pfSense:

# Создаем интерфейс для pfSense

/interface bridge

add name=pfSense_zone

# Добавляем правила брандмауэра для взаимодействия с pfSense

/ip firewall filter

add chain=forward in-interface=WAN out-interface=pfSense_zone action=accept comment="Allow WAN to pfSense"

add chain=forward in-interface=pfSense_zone out-interface=DMZ action=accept comment="Allow pfSense to DMZ"

Для доступа из локальной сети через pfSense настройте hairpin NAT на pfSense:

# В pfSense: настройка NAT для локального доступа

System > Firewall > NAT > Port Forward

- Interface: LAN

- Protocol: TCP

- External port: 80

- Internal port: 80

- Internal IP address: NEXTCLOUD_IP

- Description: NextCloud HTTP from LAN

Аналогичное правило для HTTPS

Также важно настроить DNS для корректного разрешения доменного имени NextCloud как в локальной сети, так и из интернета:

# На Mikrotik: настройка DNS для NextCloud

/ip dns

set allow-remote-requests=yes

/ip dns static

add name=nextcloud.yourdomain.com address=PUBLIC_IP

В pfSense можно настроить внутреннюю зону DNS:

# В pfSense: настройка внутреннего DNS

System > General Setup > DNS Resolver

- Enable DNS Resolver

- Forwarding: Allow DNS server list to be overridden by DHCP/PPPoe on WAN interface

- Static DNS Entries:

- Hostname: nextcloud

- Domain: yourdomain.com

- IP address: NEXTCLOUD_IP

Для обеспечения безопасности соединения между Mikrotik и pfSense рекомендуется использовать VPN-тunnel:

# На Mikrotik: настройка IPsec VPN

/ip ipsec peer

add address=PFSENSE_IP exchange-mode=ike2

/ip ipsec proposal

add name=prop-enc-alg-aes enc-alg=aes-256

/ip ipsec policy

add src-address=0.0.0.0/0 dst-address=PFSENSE_IP proposal=prop-enc-alg-aes

/ip ipsec mode-config

add name=mikrotik-pfsense

/ip pool

add name=mikrotik-pool ranges=10.1.1.2-10.1.1.10

/ip ipsec mode-config users

add name=mikrotik-user profile=mikrotik-pfsense

/ip ipsec secret

add peer=PFSENSE_IP secret=VPN_PASSWORD

Эта конфигурация обеспечивает безопасный туннель между Mikrotik и pfSense, шифруя весь трафик между устройствами.

Интеграция с pfSense требует тщательного тестирования. Убедитесь, что:

- Трафик из интернета успешно перенаправляется на pfSense

- pfSense успешно перенаправляет трафик на NextCloud

- Локальные пользователи могут получить доступ к NextCloud через публичный IP

- Все правила безопасности работают корректно

Тестирование и устранение неполадок доступа к NextCloud

После настройки DMZ, проброса портов и NAT loopback на Mikrotik для доступа к серверу NextCloud необходимо провести тщательное тестирование для выявления и устранения возможных проблем. Тестирование mikrotik настройка nextcloud должно быть комплексным, охватывающим доступ из интернета, из локальной сети и через различные устройства.

Начнем с базовых проверок доступности:

# Тестирование из интернета

/tool fetch url=http://PUBLIC_IP

/tool fetch url=https://PUBLIC_IP

# Проверка портов

/tool fuzzer protocol=tcp host=PUBLIC_IP port=80

/tool fuzzer protocol=tcp host=PUBLIC_IP port=443

# Тестирование из локальной сети через публичный IP

/tool fetch url=http://PUBLIC_IP src-address=LAN_IP

Если тесты показывают недоступность, проверим правила NAT:

# Просмотр правил dstnat

/ip firewall nat print

# Просмотр правил srcnat

/ip firewall nat print srcnat

# Проверка состояния NAT-таблиц

/ip firewall connection print

Распространенные проблемы и их решения:

Проблема: Сервер NextCloud недоступен из интернета

Проверьте:

- Правила dstnat в Mikrotik

- Правила брандмауэра на NextCloud

- Настройки файрвола в pfSense (если используется)

- Состояние веб-сервера на NextCloud

Решение:

# Проверка правил dstnat

/ip firewall nat print dstnat

# Если правила отсутствуют, добавьте их

/ip firewall nat

add chain=dstnat action=dst-nat dst-address=PUBLIC_IP dst-port=80 to-addresses=10.0.0.3 protocol=tcp comment="NextCloud HTTP"

add chain=dstnat action=dst-nat dst-address=PUBLIC_IP dst-port=443 to-addresses=10.0.0.3 protocol=tcp comment="NextCloud HTTPS"

# Проверка и перезапуск NAT

/ip firewall nat disable [find]

/ip firewall nat enable [find]

Проблема: Нет доступа из локальной сети через публичный IP

Это классическая проблема mikrotik nat loopback. Проверьте hairpin NAT:

# Просмотр правил srcnat

/ip firewall nat print srcnat

# Если правила отсутствуют, добавьте hairpin NAT

/ip firewall nat

add action=masquerade chain=srcnat dst-address=10.0.0.3 out-interface=LAN protocol=tcp src-address=10.0.0.0/24 comment="Hairpin NAT for NextCloud"

Проблема: SSL-сертификат не работает

Проверьте:

- Действительность сертификата

- Настройки веб-сервера NextCloud

- Проброс порта 443

Решение:

# Проверка SSL-сертификата

/tool fetch url=https://PUBLIC_IP

Проблема: Медленная производительность

Проверьте:

- Загрузку CPU на Mikrotik

- Использование памяти

- Состояние сети

Решение:

# Проверка ресурсов Mikrotik

/system resource print

/interface print

/queue print

Для диагностики mikrotik проброс портов используйте следующие команды:

# Трассировка соединений

/ip firewall connection print

# Мониторинг трафика

/interface monitor-traffic

/queue monitor-traffic

# Анализ пакетов

/tool sniffer

Если вы используете pfSense, проверьте его логи:

# На pfSense: просмотр логов

Status > System Logs > Firewall

Для сложных проблем можно использовать более детальный анализ:

# Включение детального логирования

/ip firewall log

add action=log prefix="NextCloud" log-prefix="NC" src-address=!10.0.0.3 dst-address=10.0.0.3 protocol=tcp

Также стоит проверить настройки DNS:

# Проверка DNS-записей

/ip dns print

/ip dns static print

# Тестирование DNS

/tool fetch dns-name=nextcloud.yourdomain.com

Если все проверки не выявили проблем, попробуйте перезагрузить Mikrotik:

# Перезагрузка Mikrotik

/system reboot

Для предотвращения подобных проблем в будущем:

- Регулярно делайте резервные копии конфигурации

- Документируйте все изменения

- Используйте систему контроля версий

- Проводите регулярное тестирование доступа

Тестирование mikrotik dmz и связанных функций должно быть регулярным, особенно после внесения изменений в конфигурацию. Используйте автоматизированные скрипты для проверки доступности сервиса из разных сетей.

Источники

- MikroTik NAT Documentation — Подробное руководство по настройке NAT в MikroTik RouterOS: https://help.mikrotik.com/docs/display/ROS/NAT

- MikroTik Firewall Documentation — Официальная документация по брандмауэру MikroTik: https://help.mikrotik.com/docs/display/ROS/Firewall

- NextCloud Server Administration — Руководство по администрированию сервера NextCloud: https://docs.nextcloud.com/server/stable/admin_manual/

- MikroTik Port Forwarding Tutorial — Пошаговое руководство по пробросу портов MikroTik: https://wiki.mikrotik.com/wiki/Manual:IP/Firewall/NAT

- Hairpin NAT Configuration — Инструкция по настройке Hairpin NAT в MikroTik: https://help.mikrotik.com/docs/display/ROS/Hairpin+NAT

- pfSense Port Forwarding Guide — Руководство по настройке проброса портов в pfSense: https://docs.netgate.com/pfsense/en/latest/firewall/port-forward.html

- DMZ Network Configuration — Настройка DMZ-зон в MikroTik: https://help.mikrotik.com/docs/display/ROS/Firewall#Firewall-DMZ

- MikroTik Troubleshooting Guide — Инструменты и методы устранения неполадок в MikroTik: https://help.mikrotik.com/docs/display/TBB/Troubleshooting

- NextCloud SSL Configuration — Настройка SSL-сертификатов в NextCloud: https://docs.nextcloud.com/server/stable/admin_manual/installation/harden_server.html

- MikroTik DNS Configuration — Настройка DNS в MikroTik RouterOS: https://help.mikrotik.com/docs/display/ROS/DNS

Заключение

Правильная настройка Mikrotik для NextCloud - это комплексная задача, требующая понимания сетевых принципов и работы с различными функциями RouterOS. В этой статье мы рассмотрели все ключевые аспекты mikrotik проброс портов для обеспечения доступа к серверу NextCloud как из интернета, так и из локальной сети через pfSense.

Настройка mikrotik dmz является первым шагом в обеспечении безопасности сервера NextCloud. Создание изолированной сети для сервера позволяет защитить внутреннюю сеть от потенциальных угроз, при этом предоставляя доступ к облачному хранилищу из внешней сети. Корректная конфигурация брандмауэра и правил фильтрации трафика обеспечивает необходимый уровень безопасности.

Проброс портов Mikrotik - это основа mikrotik доступ к nextcloud из интернета. Настройка правил dstnat позволяет перенаправлять трафик с публичных портов 80 и 443 на внутренний IP-адрес сервера NextCloud. Для правильной работы необходимо учитывать не только сами правила перенаправления, но и настройки файрвола, а также корректную настройку веб-сервера на самом сервере NextCloud.

Особое внимание следует уделить mikrotik nat loopback - функции, которая позволяет устройствам в локальной сети обращаться к NextCloud через публичный IP-адрес. Настройка hairpin NAT решает проблему недоступности сервиса из локальной сети через внешний IP, что критически важно для пользователей мобильных устройств и внешних приложений.

Интеграция с pfSense требует особого подхода к конфигурации обеих систем. Настройка mikrotik проброс портов в локальную сеть через pfSense включает создание безопасного туннеля между устройствами и правильное перенаправление трафика на сервер NextCloud. Важно обеспечить согласованность настроек между Mikrotik и pfSense для корректной работы всей системы.

Тестирование mikrotik dmz и связанных функций должно быть регулярным, особенно после внесения изменений в конфигурацию. Использование специализированных инструментов диагностики, таких как мониторинг соединений и анализ трафика, позволяет быстро выявлять и устранять проблемы с доступом к NextCloud.

В итоге, правильная настройка Mikrotik для NextCloud обеспечивает не только безопасность сервера, но и удобство доступа к облачному хранилищу из любой сети. Следуя приведенным в этой статье инструкциям, вы сможете создать надежную и функциональную инфраструктуру для работы с NextCloud.

Для доступа к NextCloud из интернета и локальной сети через pfSense на Mikrotik необходимо настроить правила dstnat для проброса портов 80/443 и правило srcnat (hairpin NAT) для локального доступа к публичному IP. Пример правила dstnat: /ip firewall nat add chain=dstnat action=dst-nat dst-address=PUBLIC_IP dst-port=80 to-addresses=10.0.0.3 protocol=tcp. Для NAT-loopback используйте правило srcnat: /ip firewall nat add action=masquerade chain=srcnat dst-address=10.0.0.3 out-interface=LAN protocol=tcp src-address=10.0.0.0/24. После добавления правил перезапустите таблицу NAT: /ip firewall nat disable [find] /ip firewall nat enable [find]. Эти правила обеспечат доступ к NextCloud как из интернета, так и из локальной сети через публичный IP.

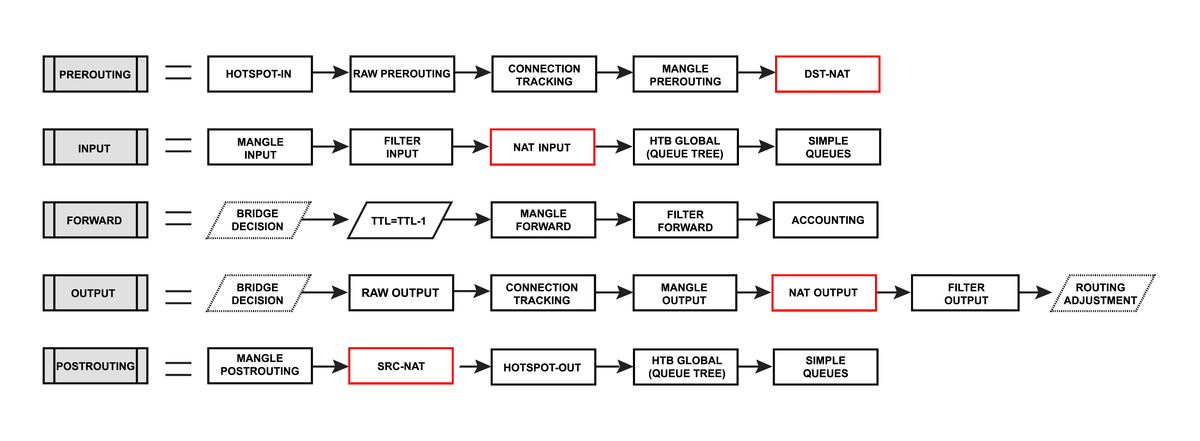

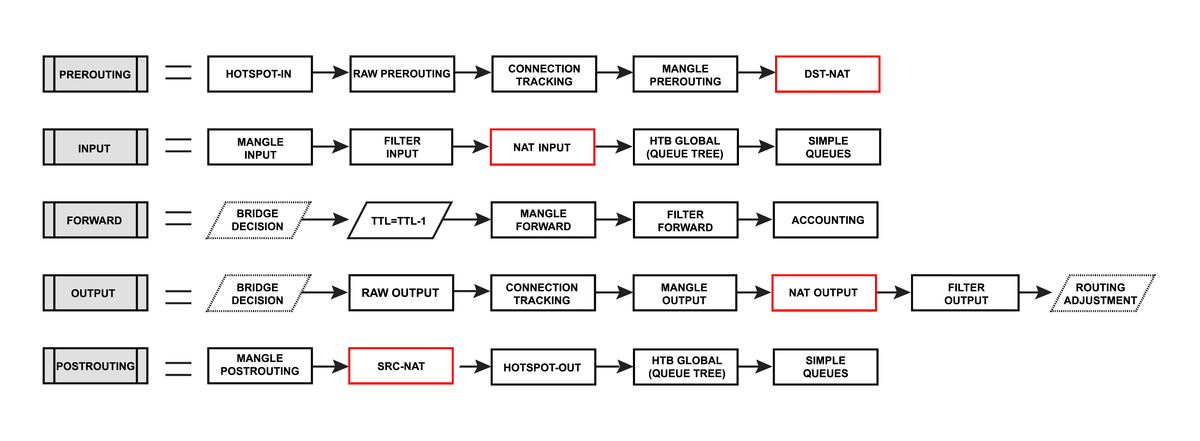

Брандмауэр MikroTik RouterOS обеспечивает stateful и stateless проверку пакетов, а также обнаружение Layer-7 протоколов. Брандмауэр разделен на три основных модуля: filter/raw, mangle и nat. Каждая таблица имеет предопределенные цепи правил. Для правильной настройки доступа к NextCloud необходимо использовать таблицу nat с цепями dstnat (для проброса портов из интернета) и srcnat (для hairpin NAT). Правила брандмауэра позволяют контролировать доступ к серверу NextCloud на основе IP-адресов, портов, протоколов и интерфейсов.